- 下一代防火墙将改变防火墙管理规则

随着企业越来越多地将下一代防火墙整合到其安全部署中,他们将能够更精准地控制应用程序和用户行为,但同时,这也提高了错误配置和变更管理事故的可能性。并且,如果防火墙管理本身已经是传统防火墙组合中的一个问题的话,这将进一步增加复杂性。

董建伟 · 2013-09-10 00:00 - 下一代防火墙的安全防护三步走

下一代防火墙区别于传统防火墙的核心特色之一是对应用的识别、控制和安全性保障。这种显著区别源自于Web2.0与Web1.0这两个不同网络时代下的模式变迁。传统的Web1.0网络以服务请求与服务提供为主要特征,服务提供方提供的服务形态、遵循的协议都比较固定和专一,随着社会化网络Web2.0时代的到来,各种服务协议、形态已不再一尘不变,代之以复用、变种、行为差异为主要特征的各种应用的使用和共享。

王宁 · 2013-09-09 16:11 - 下一代防火墙两颗强健的芯

一代防火墙自问世以来,即以“边界安全专家-应用层深度防护”的身份示人,从其安全角色定位不难看出,在秉承传统防火墙基础控制的前提下,尤其强调对高层应用安全的深度探查和防护。

王宁 · 2013-09-09 16:10  下一代防火墙慧眼识应用

下一代防火墙慧眼识应用众所周知,国际著名IT研究与咨询机构Gartner于2009年提出了下一代防火墙定义,作为其核心理念之一,对应用层内容的深度识别,成为了入侵防护、一体化安全等其它下一代防火墙特性的支撑基础。

王宁 · 2013-09-09 16:08- 深信服带您全面了解WOC产品

最安全、稳定的VPN:WOC集成专业的IPSEC VPN功能,有效降低用户的组网成本。作为IPSEC/SSL VPN国家标准的制定者及首家通过公安部虚拟专用网(三级)安全检测的厂家,在技术方面拥有雄厚的实力;

王宁 · 2013-09-03 16:53  国富安:解决电子支付四大安全核心问题

国富安:解决电子支付四大安全核心问题近几年,随着电子商务井喷式的发展,B2B的电子支付的重要性越来越明显,已经成为整个电子商务产业链中的核心环节。各种第三方电子支付平台也应势而生,并实现了低成本、高效率、全球性的资金流转模式。但企业是讲究实效的一个特定群体,在进行B2B电子支付时,由于企业间的资金交易额较大,如何保障虚拟网络上的资金安全,成了棘手问题。

董建伟 · 2013-08-21 17:39 企业必须关注的移动办公安全问题

企业必须关注的移动办公安全问题移动互联网的快速发展改变着IT信息化的环境,移动成为了云计算、物联网、3G甚至4G发展的核心,并在未来将成为企业信息化中不可或缺的重要支撑。国富安信息安全专家提示企业应该注意三大移动办公安全问题。

董建伟 · 2013-08-20 14:59- Android设备安全影响整个企业数据泄露

DEF CON黑客大会上研究人员表示,谷歌Android的单点登录功能“weblogin”很方便,但可能让企业的谷歌应用程序受到威胁。

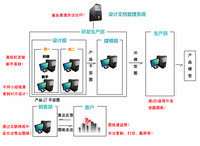

董建伟 · 2013-08-20 08:32 - 企业安全实践:文件加密牢握图纸安全

图纸是什么?对于很多企业来说,设计图纸是其智力资产的集中体现,包括平面图、3D图、CAD、UG、Pro/E、CATIA、CAXA等等。图纸虽小,却凝聚着企业的努力与心血,同时也牵动着企业的利益与发展。图纸泄密的风险,也就成为企业难以承受之轻。

董建伟 · 2013-08-16 09:31 - 专访惠普姚翔:大数据时代下企业SOC选型

传统的信息安全系统已无法应对全新环境下的网络安全威胁,企业需要一个能在统一管理平台下进行全局角度分析安全问题的能力。需求的变化让这个市场变的火热,近两年来,众多国内外安全厂商都在大力推广自己的SOC产品,面对这些各类繁多的安全产品,企业用户应该如何选择?目前SOC安全管理平台在企业内的应用状况如何?为此,我们采访到了惠普企业安全产品部北亚区总经理姚翔。

董建伟 · 2013-08-15 00:00 - 企业安全实践:数据安全需更多调查措施

有些人养蜂是为了采蜜,有些是为了授粉;我养蜂则是为了对抗蜜蜂衰竭失调症(CCD)。现在,英国研究人员Thomas Thwaites正致力于在郊区用蜜蜂定位转基因植物的项目。蜜蜂在此项目中的应用主要是希望检测制药侵权,例如韩国公司为培养含老年痴呆症疫苗的转基因番茄所做的研究。将基因注入植物的技术是业余爱好者和罪犯也可以做到事情——比如培养转基因的生物体,

董建伟 · 2013-08-14 00:00  数据库安全实践:利用加密提升安全系数

数据库安全实践:利用加密提升安全系数摘要:对数据库的数据进行加密是较好的数据防泄密解决方案,即使文件被窃取,黑客也无法恢复数据。启明星辰数据库审计专家建议,数据库自身加密需要结合访问控制、审计等一起考虑。

董建伟 · 2013-08-13 09:31 梭子鱼警示:谨防邮件伪装的网银大盗

梭子鱼警示:谨防邮件伪装的网银大盗说到网银安全,银行总是需要时刻警惕安全问题。必须确定每次网银交易请求是否来自真正客户?还是盗取身份?或控制客户计算机的木马软件?

董建伟 · 2013-08-09 16:30- 企业应选择和部署企业数据库加密策略

随着数据信息的价值被人们所认可,企业开始对数据库系统的安全越来越重视。而数据库往往是攻击者的首要目标,攻击者试图从中偷取知识产权信息和财务数据来牟利。针对计算机系统的攻击是多种多样的,但最终的目标通常都是数据库。

董建伟 · 2013-08-02 00:00  明朝万达数据安全SDK 应用安全完美融合

明朝万达数据安全SDK 应用安全完美融合在互联网广泛普及的今天,IT技术环境发生着翻天覆地的变化,云计算、大数据、物联网及移动互联网等一系列变化下的信息聚合为企业带来了巨大的商业新契机,同时也对企业IT基础设施提出了更多更高需求。越来越多的企业基于对自身业务不断创新发展的需要,加速了业务信息化平台建设的步伐。

王宁 · 2013-08-01 17:44 防御邮件诈骗iCoremail企业邮箱有绝招

防御邮件诈骗iCoremail企业邮箱有绝招近年来,一种专门针对贸易行业的盗用邮箱诈骗案件,呈现高发态势。邮箱诈骗的涉案金额已经高达上千万元,不少外贸企业感叹:邮箱安全问题不容忽视。

青岛分站 · 2013-07-30 19:58- Check Point支招企业如何保护移动安全

牛顿第一运动定律提出物体具有保持运动状态不变的属性,这一定律同样适用于现今云云众多移动设备中的商业数据:一旦数据开始移动,就会处于惯性移动状态,并有可能流动至他人之手。

王宁 · 2013-07-30 09:53 - 企业如何有效抵御匿名化工具带来的威胁

斯诺登爆料NSA棱镜项目的新闻引发大家对加密工具和匿名化工具的兴趣,越来越多的人开始想办法覆盖他们的行踪,以确保没有人会暗中偷窥他们。PRISM-break.org等网站正在鼓励用户使用非专有web浏览器以及匿名化工具(例如Tor)。虽然这些工具非常适合个人使用,但这可能给企业带来严重的安全问题。

董建伟 · 2013-07-30 00:00 - 企业安全最佳实践:多层级对抗DDoS攻击

最近《纽约时报》报道了反垃圾邮件组织Spamhaus如何深受史上最大型DDoS攻击之害。很少有人会忘记那次针对全球金融机构JP Morgan Chase,Wells Fargo,美国银行和美国运通等的定向攻击,这次攻击让这些公司的业务瘫痪了数小时,造成的损失达数百万美金。

董建伟 · 2013-07-29 16:21