最新文章

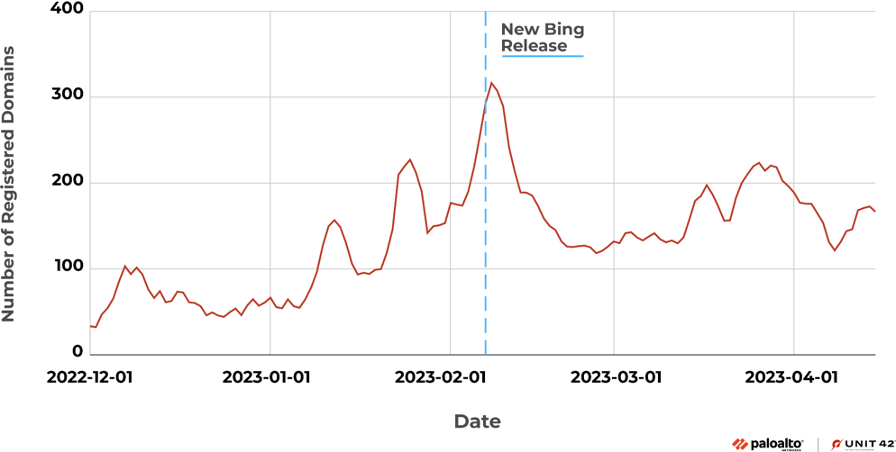

尽管有许多声音赞扬ChatGPT,但也有些人担心它弊大于利。关于骗子劫持人工智能的新闻此起彼伏,这增加了质疑者的不安情绪,他们甚至认为ChatGPT是一个危险的工具。众所周知,人工智能聊天机器人并不是完美的,但用户不必对其视若无睹。本文将分享骗子是如何滥用Ch

5月25日,2023网络安全运营与实战大会(原网络安全分析与情报大会)在北京拉开序幕。本次大会以“新威胁·新安全”为主题,聚焦前沿技术,把脉安全趋势,吸引了来自政府部门、科研机构、高校以及网络安全从业者超过600人出席。

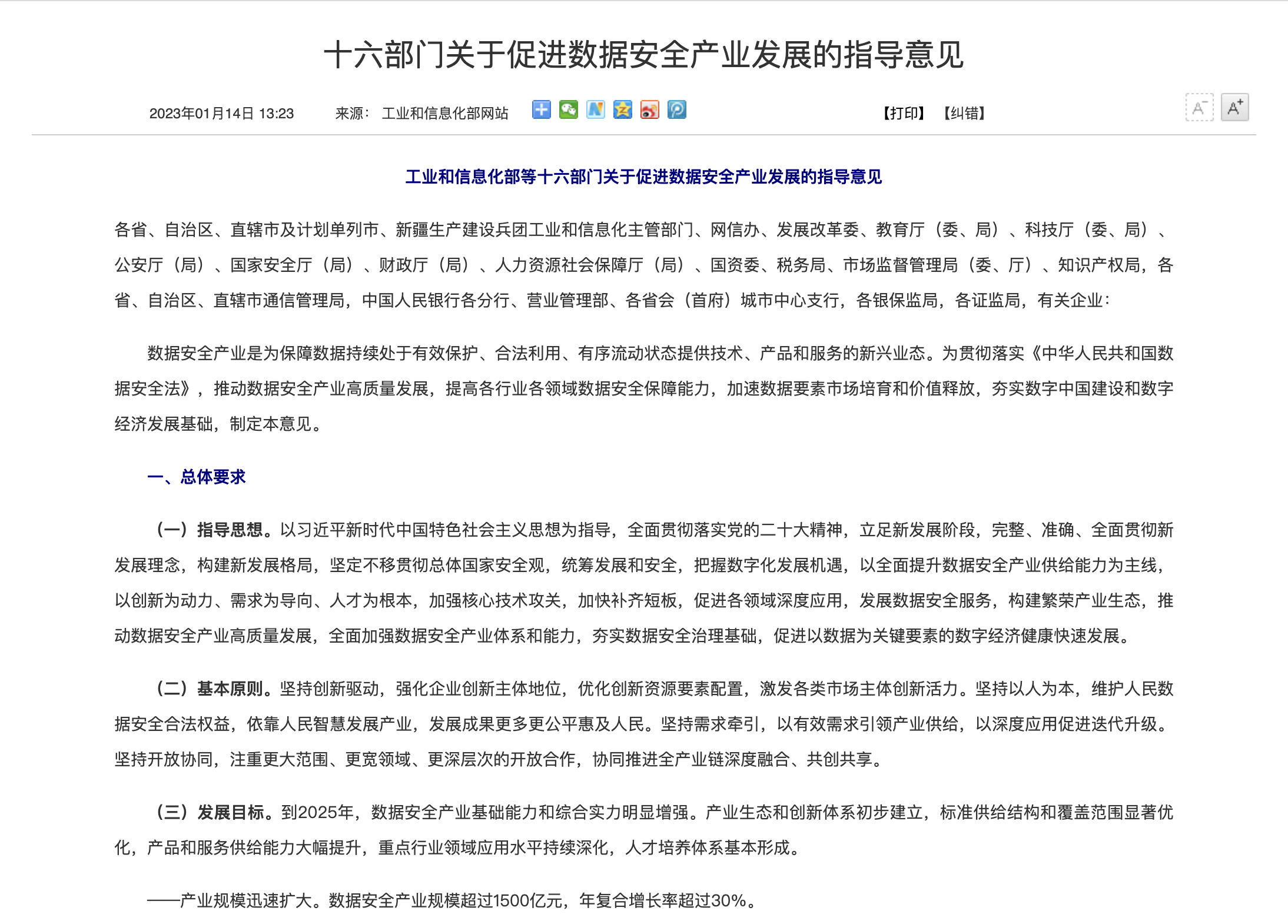

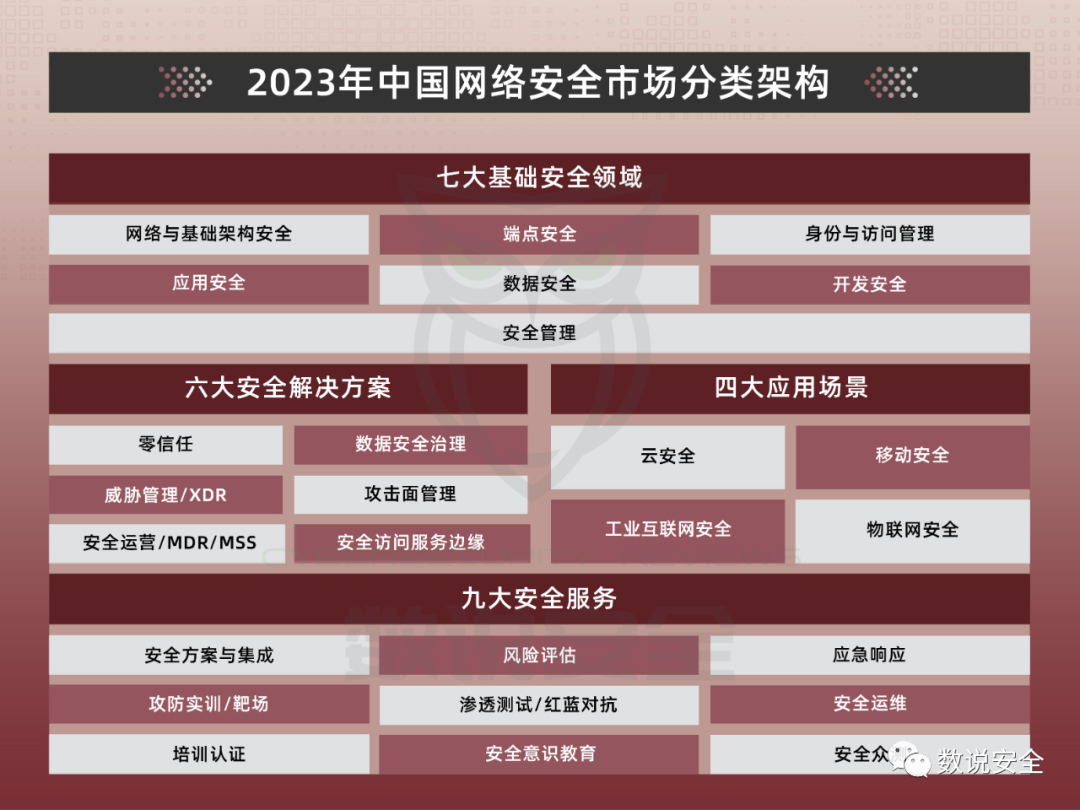

数据安全是指对数据在收集、处理、存储、检索、传输、交换、显示、扩散等过程中的保护,保障数据在各环节中依法授权使用,不被非法冒充、窃取、篡改、删除、抵赖,确保数据信息的机密性、真实性、完整性与不可否认性。数据安全服务商通过培养数据发现能力、快速的安全事件响应能力

近日,2023 BDIE第八届亚太银行数字化创新峰会暨“华鹰奖”颁奖典礼在上海举办,学术界、咨询行业以及银行业等各领域专家学者汇聚于此,共同探讨银行高质量发展之道。

为了确保网络安全,ChatGPT用户需要警惕与ChatGPT有关的可疑邮件和链接,避免使用仿冒聊天机器人,应由官方OpenAI网站进入聊天室。

5月17日世界电信日,以“网赋强基 数智百业”为主题的中国移动专线2023年行业专网暨企业无忧能力发布会在京成功召开。大会围绕中小企业数字化的转型诉求,全新推出企业无忧“组网+安全+运维”三大解决方案能力。

腾讯既是企业服务产品的服务商又是使用者,很多产品最原始的出发点最早只是为了解决腾讯自身某一个需求,经过不断地发展完善和业务场景锤炼,最终从进化成一个成熟的企服产品。本系列文章讲述的是这样一组Made in Tencent故事,这是系列的第二篇。

5月16日至17日,首届武汉网络安全创新论坛在武汉临空港经开区(东西湖区)国家网络安全人才与创新基地召开。会上网络安全学院学生创新资助计划一期发布成果总结,并启动二期资助计划。

2023年5月16日,由中央网信办、湖北省人民政府指导,武汉市人民政府主办的首届武汉网络安全创新论坛在湖北省武汉市隆重召开。

2023年5月1日,《信息安全技术 关键信息基础设施安全保护要求》(GB/T 39204-2022)(以下简称《关保要求》)将正式施行。这是继《关键信息基础设施保护条例》后,我国首个发布的关键信息基础设施安全保护标准,对于我国关键信息基础设施安全保护有着极为重

2023年4月20日-21日,首届大湾区信息网络安全大会在广州市长隆国际会展中心隆重召开。会议以“同筑安全屏障,共赢湾区未来”为主题,旨在响应国家安全战略,推动粤港澳大湾区信息网络安全的建设和发展,保障经济社会稳定运行和广大人民群众利益,促进政府、企事业单位等

2023年4月13日至14日,由国家信息中心、中国网络空间安全协会指导,国家网络安全人才与创新基地、《信息安全研究》杂志社主办,中国计算机学会计算机安全专业委员会、航天云网科技发展有限责任公司、光明网数字化频道&网络安全频道协办的“数字政府安全建设高峰论坛暨关

近年来,随着云计算、大数据、物联网等技术的加速创新和应用,一场数字化的变革开始席卷各行各业。远程办公、业务协同、分支互联等需求涌现,随之而来的还有更加复杂多元的高级网络攻击。在此背景下,传统的基于边界的网络安全防护理念难以有效抵挡层出不穷的威胁攻击,基于“无边

近年来,各行各业不断加快推进数字化转型以提升自身竞争力,通过业务与数字技术的交互融合,为客户带来更高效、优质的服务。然而,新技术的广泛应用也给行业带来了安全挑战,黑灰产团伙的欺诈手法不断翻新,愈发擅长运用数字技术锁定欺诈目标并实施诈骗。

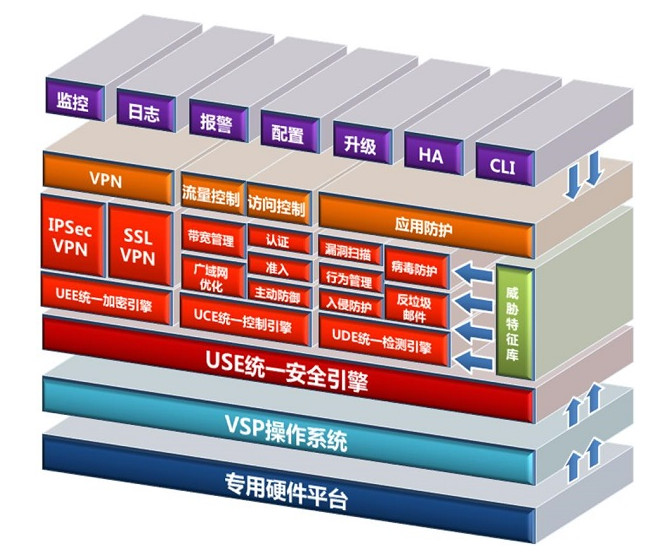

IDC于近日发布了《2022年中国统一威胁管理硬件市场份额》调查报告。北京网御星云信息技术有限公司以19.7%的市场份额,连续十一年蝉联“中国统一威胁管理硬件UTM市场份额”第一名。

当前,企业所处的网络环境正在发生潜移默化的改变。据统计,全球62%的组织遭受过安全攻击。企业正在向云端迁移,面临越来越复杂的混合云和多云架构。混合办公仍将常态化,成为企业标配的一种工作模式。任何人能够随时随地,以任意设备接入任何应用和数据,导致攻击面成倍扩大。

3月24日,由数字中国建设峰会组委会指导,三明市人民政府主办的2023数字中国创新大赛网络数据安全赛道暨三明市第三届“红明谷”杯网络安全大赛正式启动报名。

今日,思科发布了首份《网络安全就绪指数》报告。报告显示,仅有13%的中国企业为应对当今网络安全风险完全做好了准备,达到“成熟”水平。该指数报告是以“后疫情时代的混合办公环境”为背景开展的调研,混合环境下,无论在哪里开展工作,都必须确保用户和数据得到妥善保护。这