【IT168 资讯】近日,国外媒体报道称微软没有发布针对XP系统的TCP/IP漏洞补丁,这将让广大XP用户面临岌岌可危的危险境地;相反,Windows 7系统下的XP虚拟模式却能阻止恶意软件的运行,这是由国外媒体近日发布的可靠消息;俄罗斯安全研究员近日也发现,出现首个Linux Web Servers僵尸网络,Linux用户要特别小心了;另外,FreeBSD操作系统中,也被发现有篡改用户权限的安全漏洞。

1、XP岌岌可危 无TCP/IP漏洞补丁

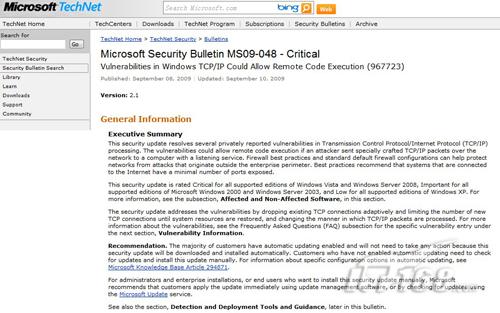

据国外媒体报道,每个月的第一个星期二是微软公司Windows系统补丁发布日。但在9月份的补丁发布日,微软并没有发布Windows XP的TCP/IP漏洞补丁。

据微软上周四发布的安全公告MS09-048介绍,微软发布的安全更新“可解决传输控制协议Internet 协议 (TCP/IP) 中多个秘 密报告的漏洞。如果攻击者通过网络向具有监听服务的计算机发送特制的 TCP/IP 包,这些漏洞可能允许远程执行代码”。

也就是说,黑客可以利用这个漏洞控制用户的计算机。在用户等待网络连接之前,黑客便可以对用户计算机为所欲为。目前,微软已经修复了Vista 和Windows Server 2003/2008的这个漏洞。但如果你是XP或Windows 2000用户,你就不是那么幸运了。

微软公司表示,如果要修复这个漏洞,微软不得不重新构建Windows 2000 SP4系统,不只是对组建进行改进那么简单。但安全专家认为,微软夸大了修复Windows 2000 TCP/IP漏洞的难度。

网络调研机构Net Applications最新的数据显示,Windows 2000目前的市场份额不足1%。但Windows 2000用户数还是高达数百万,微软让如此多的用户处于危险之中的做法很难让人理解。

Net Applications的数据还显示,2009年8月份XP的市场份额仍然高达71.8%,而且微软目前仍然在出售XP系统,难道微软对数亿的安全用户置之不理吗?

对此,微软解释,Windows XP SP2、Windows XP SP3和64位版Windows XP SP2的客户端防火墙没有配置监听服务,因此这些版本的XP系统不受该漏洞的影响。拒绝服务攻击需要一个特殊的TCP包,攻击停止系统就将恢复。这使得Windows XP的受威胁等级变低。

安全分析人士认为,XP用户经常受到恶意软件电子邮件的影响,微软这样的解释无法让人信服。

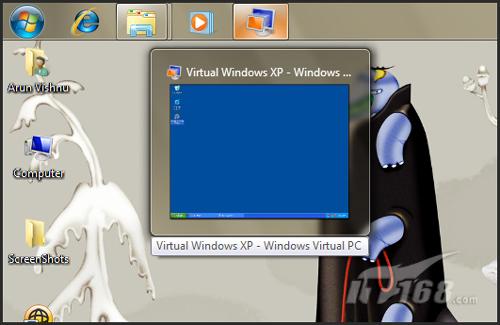

2、Windows 7的XP模式能阻止恶意软件运行

近日,国外媒体报道,Windows7的XP模式在运行Office2003(虚拟机)和Office2007(本地运行)的时候是非常安全的,能够破坏恶意软件的运行和中断许多黑客的工具。这实际上是一个意外的好处,不过,这个好处肯定是受欢迎的。

没有任何计算机系统是完全安全的。甚至最安全的系统中也存在不安全的问题,如操作系统代码中的安全漏洞等等。也就是说,Windows7比它以前的Windows操作系统更安全。

你也许没有听说过当一个安全漏洞曝光的时候,Windows7像OSX操作系统一样要进行认真的审查。微软最近WindowsVista、WindowsServer2008和Windows7候选发布版中发现了一个安全漏洞。这个在WindowsSMB(服务器消息块)2中的安全漏洞还没有被黑客利用,但是,微软警告说,成功地利用这个安全漏洞的黑客能够完全控制用户的计算机。大多数利用这个安全漏洞的企图会引起受影响的计算机停止响应和重新启动。

微软已经发布了绕过这个安全漏洞的措施。微软称,Windows7RTM版和WindowsServer2008R2版已经修复这个安全漏洞。

微软在Windows7中的一些非常好的的安全功能几乎是无意的并且一直没有广泛地公开宣传。

PureWire公司的PaulRoyal在SC杂志上最新发表的一篇报告称,Windows7是迄今为止最安全的Windows操作系统。他说,许多攻击者很难找到攻击路线,如社会工程学阴谋等。

Windows7的安全主要归功于这个操作系统修补了向内存注入恶意代码的路线。此外,Windows7的XP模式可能会让攻击者更头疼。XP模式是利用硬件虚拟化扩展实施的。一直常用的黑客工具rootkits也是依靠硬件虚拟化和一种称作VMX根模式的特别权限等级。由于Windows7现在使用硬件虚拟化,黑客利用硬件虚拟化的企图就失败了。因此,一种常见的黑客rootkit工具“BluePill”在Windows7中不能正确运行。此外,Windows7的XP模式还能破坏许多恶意软件的运行。

3、首个Linux Web Server僵尸网络惊现网络

俄罗斯安全研究人员发现了一个Linux Web Servers僵尸网络,它配合传统的Windows电脑僵尸网络去传播恶意程序。

俄罗斯Magnitogorsk的独立安全研究员Denis Sinegubko指出,仔细检查过的受感染机器都是运行合法网站的专用服务器或虚拟专用服务器。服务器除了运行Apache webserver去传递合法内容之外,它们还被修改运行另一个nginx服务器,用于传播恶意程 序(开放的端口为8080)。他说,“我们所见到的是第一个Web Server僵尸网络。一组互相连接的被感染Web Server与一个共同的控制中心一起参与了恶意程序传播。让整件事变得更复杂的是,这个Web Server僵尸网络与一个家用电脑僵尸网络相连接。”

原文:http://www.pcworld.com/article/171961/linux_web_server_botnet_scarier_than_regular_botnets.html

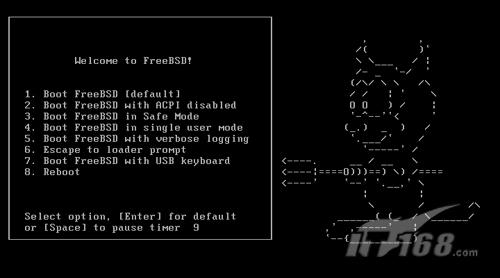

4、FreeBSD爆Root权限漏洞

一名安全研究人员发现,FreeBSD操作系统中存在能让限权的用户完全控制整个系统的安全漏洞。

一名叫PrzemyslawFrasunek的波兰安全顾问告诉Register小组:Bug存在于FreeBSD的kqueue通知接口,通过这个Bug就能完全掌握root权限。它的影响范围从6.0版本到6.4版本的操作系统。而7.1及以后的版本不容易受到攻击。

无论是合法的用户或者黑客,想要利用漏洞必须先能从本地访问系统,这就为攻击者提供了攻击系统的突破口。

Bug使得FreeBSDkqueue的混乱,并导致NULL指针在内核模式中的*号运算。攻击者通过将一个内存页中的代码映射到地址0×0来运行恶意软件。

Frasunek说,他于8月29日向FreeBSD官方发出了通知,但还未得到回复。FreeBSD的核心小组成员RobertWatson,告诉Register,那封电子邮件已丢失,他希望尽快得到相关的报告。