通过多个无线接口 谈移动通信网络安全

通过多个无线接口 谈移动通信网络安全第一代移动通信系统是通过分配给每一部手机一个独有电子序号(ESN)和网络编码移动标识号(MIN),进行网络安全保护的。当用户(MS)需要接入网络时,手机会自动将自己的ESN和MIN发送至网络。

李爱锋 · 2012-06-26 00:00- 利用Eventlog Analyzer分析Linux日志

ManageEngine EventLog Analyzer是一个基于Web技术、实时的事件监控管理解决方案,能够提高企业网络安全、减少工作站和服务器的宕机事件。 EventLog采用无代理的结构从分布式主机上收集事件日志,

董建伟 · 2012-06-13 00:00  企业DLP指南:让数据丢失防护发挥作用

企业DLP指南:让数据丢失防护发挥作用关于数据丢失防护(DLP)技术最常见的误区之一是DLP是由IT安全团队拥有并实施的技术。事实上,DLP并不是严格意义上的安全项目,而是广泛的数据保护计划的一部分,需要人员和技术过程共同参与。

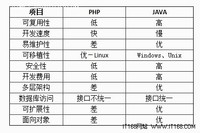

董建伟 · 2012-06-06 00:00- Java和PHP在Web开发方面的八大对比

比较PHP和JSP这两个Web开发技术,在目前的情况是其实是比较PHP和Java的Web开发。以下是我就几个主要方面进行的比较:

景保玉 · 2012-06-05 09:55 - 赛门铁克:Flame恶意程序允许蓝牙访问

安全研究人员本周报告发现了Flame恶意程序,主要针对了伊朗的计算机网络,感染最多的也是伊朗的计算机系统。根据赛门铁克的报告,Flame将间谍程序推到了新的高度,它包含了蓝牙访问功能,允许攻击者物理跟踪受害者的计算机。

董建伟 · 2012-06-04 09:00 - 安全性能改进 抢先体验Windows8预览版

6月1日消息,日前,微软正式对外发布了Windows 8发行预览版。此前微软已经发布了针对软件开发者和个人消费者的初步测试版Windows 8,但发行预览版的发布意味则代表了Windows 8系统最终的形式和特性。Windows 8是系统的一次大改进,但是其中有些重要的新增功能大家可能还不了解,

董建伟 · 2012-06-01 10:30 - 技术分享:WAF选型须关注五大功能

WAF产品到底具备哪些功能才能满足国内客户对Web服务器防护的需求?事实上,无论是国内还是国外的WAF产品,功能的诉求点概括起来不外乎五个方面。

李爱锋 · 2012-05-23 00:00 - 万兆IDS借你一双“火眼金睛”

在过去近40年的网络发展过程中,网络传输与交换速度从最初的3M到现在的10000M,速度提高了3000多倍,对与之相配套的网络管理、网络威胁监控设备(例如IDS)也提出了新的要求。

李爱锋 · 2012-05-23 00:00 - 信息安全新焦点——工业控制系统安全

2010年10月发生在伊朗核电站的“震网”(Stuxnet)病毒,为工业生产控制系统安全敲响了警钟。现在,国内外生产企业都把工业控制系统安全防护建设提上了日程。

李爱锋 · 2012-05-23 00:00 - 从UTM驾驭多核看信息安全产品的革新

如今,我们所能感受到的网络现状是:10G/N*10G的网络数据流量、3G时代的来临预示着3年之后手机终端会超过PC终端。另外云计算的兴起带来了计算、网络、存储等基础设施的虚拟化整合、数据/信息的整合带来了网络流量更加集中

李爱锋 · 2012-05-23 00:00  应对DDOS攻击需要“多管齐下”

应对DDOS攻击需要“多管齐下”许多黑客专门破坏或窃取数据,还有不少黑客总是愿意破坏对数据的合法访问。后者这种对信息可用性的攻击被称为DoS攻击,这种攻击与窃取信息一样都会给企业带来不可估量的损失。

董建伟 · 2012-05-18 22:48 内网渗透——如何打开突破口

内网渗透——如何打开突破口内网渗透的思想是源于特洛伊木马的思想---堡垒最容易从内部攻破,一个大型的网站,一个大型的公司,一个大型的目标,在外肉,管理员总会千方百计的加强防范和修补漏洞,常规的方法进去几乎是不可能。

董建伟 · 2012-05-18 21:52

Web安全防范:大规模sql注入再次来袭

Web安全防范:大规模sql注入再次来袭安全研究人员称,大规模SQL注入攻击再次来袭,这次SQL注入攻击主要通过Web应用程序与后端数据库交互的方式来利用非常常见的漏洞,专门针对ASP、ASP.Net和MS-SQL站点,将受害者重定向到浏览器漏洞利用工具包,例如Blackhole或者Phoenix。

董建伟 · 2012-05-17 00:00 严格控制数据访问以提高BYOD的安全

严格控制数据访问以提高BYOD的安全尽管桌面虚拟化的BYOD安全效益,但它仍不是防止数据泄露的最好方法。要真正有一个安全的运行环境,你需要有严格控制数据访问控制的方法。

李爱锋 · 2012-05-11 21:12 提升安全 十招全面巩固企业的内网

提升安全 十招全面巩固企业的内网几乎所有企业对于网络安全的重视程度一下子提高了,纷纷采购防火墙等设备希望堵住来自Internet的不安全因素。然而,Intranet内部的攻击和入侵却依然猖狂。事实证明,公司内部的不安全因素远比外部的危害更恐怖。

李爱锋 · 2012-05-11 00:00 浅析硬件防火墙在测评的六大误区

浅析硬件防火墙在测评的六大误区不是什么事都可成功的,都有失败的记录。比如硬件防火墙测评,本文尝试着整理了产品用户在硬件防火墙测评中的常见误区,将于大家进行探讨。

李爱锋 · 2012-05-11 00:00- 网络安全巧设置 Win2008 R2 防火墙详解

针对一般中小企业型来说,如果希望对企业网络进行安全管理,不一定非得花高价钱购买专业的防火墙设置,直接借助操作系统本身自带的防火墙功能即可以满足一般企业的应用,今天我们就一起来探究一下Windows Server 2008 R2系统防火墙的强大功能。熟练的应用Windows 内置防火墙,首先需要了解网络位置。

杜飞 · 2012-05-09 00:01  IIS安全加固策略-应对攻击入侵策略

IIS安全加固策略-应对攻击入侵策略简单解释一下,缓冲区溢出主要因为提交的数据长度超出了服务器正常要求,导致服务器检查代码错误。而溢出的方法有可以分为:基于堆栈的溢出和基于堆的溢出。在IIS 6以前的版本,Web服务是运行在LocalSystem账户下,当某个黑客利用缓冲区溢出的漏洞入侵后,当然就可以执行大部分的管理员命令了。

董建伟 · 2012-04-25 00:00 数据安全防范 提升需从今日始

数据安全防范 提升需从今日始2011年底,众多席卷而来的密码泄露事件弥漫整个网络,当我注视着最常用的几个密码都在互联网上被公开时,除了手忙脚乱的在各大网站修改密码,剩下的就是深深的遗憾。几乎所有从事IT行业的人,都深知安全的重要,可是放在实际执行中,又往往习惯性失明,

董建伟 · 2012-04-16 17:21