零售业无线技术应用--IP导航

零售业无线技术应用--IP导航我国的零售业正处于一个高速成长的阶段,国内社会零售总额连年以18%%以上的速度增长,传统百货、购物中心、超市、专业店、品牌店、便利店、电子商务各种业态争奇斗艳,零售业呈现出前所未有的丰富形态。

李爱锋 · 2012-09-11 00:00 无线安全技术:移动医疗技术及应用概述

无线安全技术:移动医疗技术及应用概述传统的固定部署计算机的方式存在局限性,制约了医院信息化发挥更大的作用。而无线网络具有终端可移动性、接入灵活方便等特点,在越来越多的医院得到了规模部署,打破了传统有线部署的局限性。

李爱锋 · 2012-09-11 00:00 数据中心容灾:Array的解决之道

数据中心容灾:Array的解决之道随着关键业务数据和应用系统集中化趋势的发展,数据中心容灾保护的极端重要性日益凸显。尽管业务运营支撑系统和数据中心一般都具有一定的高可用性保障,但火灾、水灾、地震、战争等不可抗拒的自然灾难以及计算机犯罪

董建伟 · 2012-09-04 10:00 电子商务站点遭勒索 F5路见不平显神功

电子商务站点遭勒索 F5路见不平显神功官道上突然扬起一阵尘土,转而传来急促的马蹄声。马背上趴着一劲装汉子,飞快的向一座大宅子奔来。宅门上“京西热卖网”五个大字在阳光下泛着亮光。

陈毅东 · 2012-08-31 09:44- 以手机密令为例解读双链路登录保护方案

20世纪末期,随着信息技术的飞速发展,大量以手工方式处理的传统业务被信息系统代替,工作方式的转变也影响到以部门或岗位来确定工作内容和职责的物理世界。信息系统为了一一映射现实世界的责任和分工,便建立了一套以用户、角色、权限为一体的完整的权限体系,静态账户由此应运而生。

董建伟 · 2012-08-30 13:04  谁与争锋 软件防火墙与硬件防火墙之争

谁与争锋 软件防火墙与硬件防火墙之争硬件防火墙很重要,因为它们提供了第一道防线,可以抵御来自外界的几种常见类型的攻击。另外,它们一般几乎不用什么配置就能起到很好的效果,可以保护本地网络上的每台机器。

李爱锋 · 2012-08-29 00:00 危机木马(Crisis Trojan)风险低?

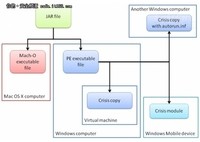

危机木马(Crisis Trojan)风险低?影响苹果系统的一种新木马已被发现。虽然它还没有被广泛传播,但它或许代表了未来针对Mac OSX终端的威胁形式。在上周发布的一个声明中,基于苹果平台的安全厂商Intego公司将新发现的木马称为危机木马(Crisis Trojan)或OSX木马,“每一个苹果用户都应该知道的潜在威胁。”

李爱锋 · 2012-08-29 00:00 安装防火墙软件的十二个注意事项

安装防火墙软件的十二个注意事项防火墙加强了一些安全策略。如果你没有在放置防火墙之前制定安全策略的话,那么现在就是制定的时候了。它可以不被写成书面形式,但是同样可以作为安全策略。如果你还没有明确关于安全策略应当做什么的话,安装防火墙就是你能做的最好的保护你的站点的事情,并且要随时维护它也是很不容易的事情。

李爱锋 · 2012-08-29 00:00 网络安全呼唤下一代防火墙技术

网络安全呼唤下一代防火墙技术目前,防火墙仍是很多单位最重要的安全设备之一。但随着新型威胁造成的危害日益严重,有些类型的防火墙,特别是全状态数据包检测(SPI)已经开始过时,虽然有人认为这种说法有点儿夸张。

李爱锋 · 2012-08-29 00:00 无线网络所特有的安全威胁与对策

无线网络所特有的安全威胁与对策自从有了互联网,一些人出于利益的考虑,会通过各种方式侵入其他人的网络,以窃取别人的账号信息,这样便有了安全问题,不管防范多么严密,只要有利益的驱使,安全问题就必将长期存在下去,而且值得注意的是,随着无线的日益发展,人们发现,与有线相区别,许多威胁是无线网络所独有的,一起来看一下

李爱锋 · 2012-08-28 21:35 无线网络安全威胁就在你身边!

无线网络安全威胁就在你身边!近日,国内多家媒体纷纷报道了“黑客搭建无线网络,窃取账户信息偷偷转账”的无线安全事件。该事件发生在山东聊城,受害人是聊城的几位大学生。7月15日到17日,聊城某高校大三学生小李及同学的网银陆续发生被盗事件,账户内的钱被通过网银转账转走,转账金额都在几百元之间。

李爱锋 · 2012-08-28 00:00- F5 DDoS防护战略及可靠和安全的配置

F5公司针对DDoS的安全解决方案是本文重点介绍的,F5 BIG-IP本地流量管理器(LTM)11. 1版本通过了ICSA网络防火墙认证。这一关键认证的重要意义在于,BIG-IP LTM、BIG-IP GTM广域网流量管理器和BIG-IP ASM应用安全管理器部署在数据中心的边界,能够维持整个企业的安全状况与合规性。

陈毅东 · 2012-08-27 10:04  Arbor Pravail APS系统防护DDoS攻击

Arbor Pravail APS系统防护DDoS攻击近些年来,大流量攻击日益壮大,Anonymous和LulzSec是两个引起人们关注的知名黑客组织。它们允许在数以万计的用户之间及时交换信息,隐藏在攻击后的僵尸网络名为Optima。

李爱锋 · 2012-08-24 20:58 明智的安全计划应该首先投资于人

明智的安全计划应该首先投资于人最近迈克菲就“网络安全趋势”的话题发起了 #SecChat的Twitter线上讨论活动。讨论中的第一个问题便极富挑战性,即在网络安全专家看来,如今最严峻、而五年前不成问题的挑战有哪些?多数参与者指出的两大关键挑战是云集成和社交媒体导致的信息泄露。

李爱锋 · 2012-08-24 20:35- 赛门铁克发现首个向虚拟机传播新型威胁

近日,赛门铁克检测出一种针对Mac系统的新型恶意软件,并将其命名为OSX.Crisis。该恶意软件可以传播到4种不同的环境中:Mac、Windows、虚拟机和Windows Mobile。

董建伟 · 2012-08-24 09:16 - 网站九大敌人 别给Web应用漏洞可趁之机

过去,网站的内容大多是静态的。随着HTML5的流行,Web应用进入一个崭新阶段,内容的动态化和实时共享让阻拦不良内容或恶意软件变得更加复杂,公司和个人的重要信息也被暴于极为危险的网络环境之下,对于网站安全建设来说,无异于在伤口上撒上了一把盐。

陈毅东 · 2012-08-22 13:56  心理操控:社会工程手段发起的高级攻击

心理操控:社会工程手段发起的高级攻击我们都听过这样的故事:一位朋友的朋友要给滞留在国外的家人汇钱,他的家人急需现金才能回国;一则关于名人死讯的新闻在Facebook上几小时内被疯狂转载,直至这位名人活生生地出现在公众面前才终止流言。很常见,不是吗?而实际上,网络犯罪分子使用这些障眼法的真正目的在于获取个人敏感信息。

李爱锋 · 2012-08-17 00:00 ArborPravail APS深层防御DDoS入侵

ArborPravail APS深层防御DDoS入侵近年来,大多数公司都将拒绝服务攻击认为是可接受的威胁,因为成为这种攻击的受害者的可能性以及对企业造成的影响都相对比较小。然而,近日DDoS攻击却越来越普遍,导致很多企业重新思考这种风险影响。

李爱锋 · 2012-08-17 00:00 智能检测系统更快发现APT攻击

智能检测系统更快发现APT攻击当前,高级持续性威胁(APT,Advanced Persistent Threat)已成为各级各类网络所面临的主要安全威胁。它使网络威胁从散兵游勇式的随机攻击变成有目的、有组织、有预谋的群体式攻击,使传统的以实时检测、实时阻断为主体的防御方式难以再发挥作用。

李爱锋 · 2012-08-17 00:00 减轻DDoS攻击 保卫网络安全

减轻DDoS攻击 保卫网络安全在某些情况下,面对的攻击规模过大、过于复杂、或是太超前以至于自己无法处理时,小型的DDoS缓解服务提供商甚至会向更大的厂商求助,要求提供支持。

李爱锋 · 2012-08-15 22:33