- 云计算内特权身份差距将加剧内部威胁

对于大多数企业而言,特权身份管理一直以来都不是易事。即使是部署了成熟做法和工具来管理特权账户的企业,同样也是如此,而云计算基础设施更是特权身份管理的障碍。

董建伟 · 2013-02-18 00:00 - 加强BYOD安全措施 政府机构也不例外

约有一半的美国联邦政府员工在工作时使用智能手机和平板电脑,但是这些设备大部分都没做好安全措施。和私有公司的员工一样,政府部门的雇员也正通过智能手机和平板电脑使用公司应用和数据提高产能。

闫志坤 · 2013-01-25 00:01  新一代硬盘加密技术 扼制泄密门发生

新一代硬盘加密技术 扼制泄密门发生硬盘在我们工作和生活中扮演着非常重要的角色,财务报表、市场计划、研发资料、客户信息及员工工资表等企业重要资料,亦或个人隐私都会存储在电脑中,一旦电脑丢失、硬盘被盗或数据被拷贝,都会给企业带来无可挽回的损失。2012年,三星、东软及1号店等层出不穷的“泄密门”事件,让企业更清醒地意识到信息安全是防范重点。便携终端的全面普及,更加剧了信息泄密的风险。

王立超 · 2013-01-24 22:55 飞客公司解开硬盘坏道之谜

飞客公司解开硬盘坏道之谜出现严重坏道而导致硬盘无法正常读写,这几乎是每个硬盘寿终正寝时的症状表现。之所以硬盘用久了便产生大量坏道,主要是由于固件中的管理机制失效导致的。

王立超 · 2013-01-24 22:43 研究发现API存重大漏洞 威胁云计算安全

研究发现API存重大漏洞 威胁云计算安全云服务允许第三方通过所谓的web应用程序变成接口(或者说API)来访问应用程序和数据,然而,很多应用程序开发人员没有适当地保护这种访问,让应用程序和数据处于危险之中。

董建伟 · 2013-01-24 00:00 部署DLP技术需要亲手实践(一)

部署DLP技术需要亲手实践(一)大约一年半前,总部位于加州的Westamerica银行的信息安全官Mark Jackson开始为该区域性社区银行寻找数据丢失防护产品,因为一名金融管理局审计员建议该银行使用这种技术来管理内部威胁。

王立超 · 2013-01-21 23:27 Arbor 基于应用层识别防护DDoS攻击

Arbor 基于应用层识别防护DDoS攻击分布式拒绝服务(DDoS)攻击——是现在互联网服务提供商(ISP)、主机托管服务提供商和企业数据中心运营商都面临的一个共同问题。它对网络和应用的可用性构成重大威胁。近年来,由于黑客团体发现了将僵尸军团转化为经济利益的新商业模式,这类攻击的强度和复杂度显著增加。

李爱锋 · 2012-12-30 21:06 网络遭受APTs攻击的五个信号

网络遭受APTs攻击的五个信号与传统网络攻击相比,黑客所发动的APTs(高级持续性威胁)是一个新兴的攻击类型。APTs会给企业和网络带来持续不断的威胁,能够发动APTs攻击的黑客,往往是一个有着良好纪律性的组织,作为一个专业团队集中进行网络活动。通常情况下,他们将宝贵的知识产权、机密的项目说明、合同与专利信息作为窃取目标。

李爱锋 · 2012-12-30 20:43- 别让WLAN安全动了智慧城市的奶酪

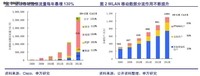

随着移动互联网业务的快速发展,网络数据流量激增,热点区域网络的负荷已经超载。WLAN网络具有丰富的频谱资源,国际标准化组织3GPP也将网络和WLAN融合作为重要研究方向。

李爱锋 · 2012-12-28 20:04 - 你应该知道的Windows 8安全功能

自从微软启动并积极推进自己的可信赖计算项目之后,微软在推出的每个版本的Windows系统中都加入了新的安全功能并且一次次提升了Windows系统的安全水平。

李爱锋 · 2012-12-25 21:29  保障移动安全的十大诀窍列举

保障移动安全的十大诀窍列举随着移动设备的普及度不断攀升,新型商务及娱乐应用也开始在市场上大规模出现。如今人们已经可以在移动设备上玩游戏、购物、支付账单并通过社交网络分享观点。

李爱锋 · 2012-12-25 21:19 盗版Windows会对用户造成安全威胁吗

盗版Windows会对用户造成安全威胁吗微软已经发起反盗版运动来防止潜在的中国用户使用盗版软件。在购买了169台装有盗版Windows 的PC后,微软发现,90%%都包含恶意软件,如keyloggers和spyware,或有安全漏洞。

李爱锋 · 2012-12-25 21:13 路由器VPN技术的运行常识介绍

路由器VPN技术的运行常识介绍VPN属于远程访问技术,简单地说就是利用公网链路架设私有网络。例如公司员工出差到外地,他想访问企业内网的服务器资源,这种访问就属于远程访问。

李爱锋 · 2012-12-25 20:58 安全邮件公务办公应用浅析

安全邮件公务办公应用浅析作为企业网络应用核心之一,电子邮件为企业进行信息交流提供了有力支持。在带给人们便利的同时,电子邮件也带来了诸如垃圾信息、密码被破译、邮件被监听等安全问题,随着安全电子邮件技术的发展,电子邮件所遭遇的安全问题正在被逐步化解。

李爱锋 · 2012-12-25 20:53 Arbor Networks基于应用层防护DDoS攻击

Arbor Networks基于应用层防护DDoS攻击分布式拒绝服务(DDoS)攻击——是现在互联网服务提供商(ISP)、主机托管服务提供商和企业数据中心运营商都面临的一个共同问题。它对网络和应用的可用性构成重大威胁。近年来,由于黑客团体发现了将僵尸军团转化为经济利益的新商业模式,这类攻击的强度和复杂度显著增加。

李爱锋 · 2012-12-25 20:47 飞客分析:防止数据二次破坏的保护方法

飞客分析:防止数据二次破坏的保护方法随着信息化进程的迅猛发展,数据价值日益凸显,信息安全已经成为了社会关注的焦点。近日,飞客数据救援中心表示:“在出现数据灾难后,采取正确的保护措施可以有效地防止数据遭到二次破坏,对于数据恢复将起到至关重要的作用。

李爱锋 · 2012-12-25 20:45 安全邮件公务办公应用浅析

安全邮件公务办公应用浅析作为企业网络应用核心之一,电子邮件为企业进行信息交流提供了有力支持。在带给人们便利的同时,电子邮件也带来了诸如垃圾信息、密码被破译、邮件被监听等安全问题,随着安全电子邮件技术的发展,电子邮件所遭遇的安全问题正在被逐步化解。

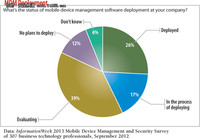

李爱锋 · 2012-12-25 20:36- 改善安全性能 企业BYOD部署MDM分析

这种商业模式其实是有例可循的。比如,针对大量内核恶意软件和rootkits,反病毒软件使用了相同的技术,它完全颠覆了Windows内核结构,而这就是为什么早期反病毒软件不够稳定,因而造成很大兼容性问题的原因。

闫志坤 · 2012-12-25 00:01  网络安全很大程度取决于人的意识

网络安全很大程度取决于人的意识在网络隐私日渐被重视的情况下,有哪些安全隐患值得我们重视?从技术手段来说,有没有能够确保用户绝对安全的软件或协议?我国信息安全的现状如何?围绕这些问题,《中国科学报》记者专访了中国科学院信息工程研究所信息安全国家重点实验室副主任林东岱。

李爱锋 · 2012-12-22 20:47